Khi nào nên mã hóa secrets và khi nào chỉ cần kiểm soát quyền truy cập?

Secrets như API keys, mật khẩu, hoặc token truy cập là những thông tin cực kỳ nhạy cảm, đóng vai trò quan trọng trong việc bảo mật hệ thống và kết nối các dịch vụ. Nhưng câu hỏi đặt ra là: Liệu có cần mã hóa tất cả secrets không? Hay trong một số trường hợp, chỉ cần kiểm soát quyền truy cập là đủ? Dưới đây là cách xác định khi nào bạn nên mã hóa secrets và khi nào kiểm soát quyền truy cập là đủ. 1. Khi nào nên mã hóa secrets? Mã hóa secrets là cách tốt nhất để bảo vệ chúng khỏi các nguy cơ xâm phạm. Bạn nên mã hóa khi: a. Secrets được lưu trữ lâu dài Nếu secrets của bạn được lưu trữ trong cơ sở dữ liệu, file config, hoặc bất kỳ hệ thống nào, hãy mã hóa để bảo vệ chúng khỏi các cuộc tấn công trực tiếp vào hệ thống lưu trữ. b. Bạn cần đáp ứng các tiêu chuẩn bảo mật Nếu công ty bạn cần tuân thủ các tiêu chuẩn như ISO 27001, SOC 2 hoặc GDPR, việc mã hóa secrets là yêu cầu bắt buộc để đảm bảo tính an toàn và bảo mật. c. Môi trường chứa nhiều rủi ro Trong các môi trường như production, nơi secrets thường xuyên bị truy cập, mã hóa là lớp bảo vệ bổ sung cần thiết để giảm thiểu rủi ro. d. Secrets được chia sẻ trên nhiều hệ thống Khi secrets được sử dụng giữa các hệ thống hoặc nền tảng khác nhau, mã hóa giúp bảo vệ chúng khỏi việc bị lộ trong quá trình truyền tải. 2. Khi nào chỉ cần kiểm soát quyền truy cập? Trong một số trường hợp, kiểm soát quyền truy cập là đủ để đảm bảo secrets an toàn, đặc biệt khi: a. Secrets có thời gian sử dụng ngắn Nếu bạn đang làm việc với secrets tạm thời, ví dụ như token dùng một lần (OTP), việc kiểm soát quyền truy cập thường nhanh chóng và đơn giản hơn mã hóa. b. Secrets chỉ sử dụng trong môi trường an toàn Nếu bạn đang làm việc trên một môi trường nội bộ được bảo vệ tốt, việc kiểm soát quyền truy cập cho từng thành viên hoặc dịch vụ có thể đủ để ngăn chặn rủi ro. c. Nhóm làm việc nhỏ Trong các nhóm nhỏ với ít người tham gia, việc kiểm soát quyền truy cập có thể được thực hiện hiệu quả hơn mà không cần đến các biện pháp phức tạp như mã hóa. 3. Làm thế nào để áp dụng cả hai cách? Trong thực tế, sự kết hợp giữa mã hóa và kiểm soát quyền truy cập sẽ mang lại hiệu quả bảo mật cao nhất. Một công cụ quản lý secrets như Locker Secrets Manager giúp bạn thực hiện điều này dễ dàng: Với Locker.io, bạn có thể: Mã hóa đầu cuối (E2EE): Bảo vệ secrets ngay cả khi chúng được lưu trữ lâu dài hoặc truyền tải qua các nền tảng khác nhau. Kiểm soát quyền truy cập chi tiết: Phân quyền cho từng thành viên hoặc nhóm, đồng thời ghi lại lịch sử truy cập để đảm bảo minh bạch. Tích hợp với CI/CD pipelines: Đảm bảo secrets luôn được mã hóa và sử dụng an toàn trong các quy trình tự động. Kết luận Bạn nên mã hóa secrets khi cần đảm bảo an toàn tuyệt đối, đặc biệt trong các môi trường có rủi ro cao hoặc yêu cầu tuân thủ tiêu chuẩn bảo mật. Trong khi đó, kiểm soát quyền truy cập là lựa chọn tối ưu cho các trường hợp tạm thời hoặc môi trường an toàn. Hãy chia sẻ thêm cách bạn đang quản lý secrets trong các dự án của mình. Bạn thường mã hóa hay chỉ kiểm soát quyền truy cập? Cùng thảo luận nhé!

Secrets như API keys, mật khẩu, hoặc token truy cập là những thông tin cực kỳ nhạy cảm, đóng vai trò quan trọng trong việc bảo mật hệ thống và kết nối các dịch vụ. Nhưng câu hỏi đặt ra là: Liệu có cần mã hóa tất cả secrets không? Hay trong một số trường hợp, chỉ cần kiểm soát quyền truy cập là đủ?

Dưới đây là cách xác định khi nào bạn nên mã hóa secrets và khi nào kiểm soát quyền truy cập là đủ.

1. Khi nào nên mã hóa secrets?

Mã hóa secrets là cách tốt nhất để bảo vệ chúng khỏi các nguy cơ xâm phạm. Bạn nên mã hóa khi:

a. Secrets được lưu trữ lâu dài

Nếu secrets của bạn được lưu trữ trong cơ sở dữ liệu, file config, hoặc bất kỳ hệ thống nào, hãy mã hóa để bảo vệ chúng khỏi các cuộc tấn công trực tiếp vào hệ thống lưu trữ.

b. Bạn cần đáp ứng các tiêu chuẩn bảo mật

Nếu công ty bạn cần tuân thủ các tiêu chuẩn như ISO 27001, SOC 2 hoặc GDPR, việc mã hóa secrets là yêu cầu bắt buộc để đảm bảo tính an toàn và bảo mật.

c. Môi trường chứa nhiều rủi ro

Trong các môi trường như production, nơi secrets thường xuyên bị truy cập, mã hóa là lớp bảo vệ bổ sung cần thiết để giảm thiểu rủi ro.

d. Secrets được chia sẻ trên nhiều hệ thống

Khi secrets được sử dụng giữa các hệ thống hoặc nền tảng khác nhau, mã hóa giúp bảo vệ chúng khỏi việc bị lộ trong quá trình truyền tải.

2. Khi nào chỉ cần kiểm soát quyền truy cập?

Trong một số trường hợp, kiểm soát quyền truy cập là đủ để đảm bảo secrets an toàn, đặc biệt khi:

a. Secrets có thời gian sử dụng ngắn

Nếu bạn đang làm việc với secrets tạm thời, ví dụ như token dùng một lần (OTP), việc kiểm soát quyền truy cập thường nhanh chóng và đơn giản hơn mã hóa.

b. Secrets chỉ sử dụng trong môi trường an toàn

Nếu bạn đang làm việc trên một môi trường nội bộ được bảo vệ tốt, việc kiểm soát quyền truy cập cho từng thành viên hoặc dịch vụ có thể đủ để ngăn chặn rủi ro.

c. Nhóm làm việc nhỏ

Trong các nhóm nhỏ với ít người tham gia, việc kiểm soát quyền truy cập có thể được thực hiện hiệu quả hơn mà không cần đến các biện pháp phức tạp như mã hóa.

3. Làm thế nào để áp dụng cả hai cách?

Trong thực tế, sự kết hợp giữa mã hóa và kiểm soát quyền truy cập sẽ mang lại hiệu quả bảo mật cao nhất. Một công cụ quản lý secrets như Locker Secrets Manager giúp bạn thực hiện điều này dễ dàng:

Với Locker.io, bạn có thể:

Mã hóa đầu cuối (E2EE): Bảo vệ secrets ngay cả khi chúng được lưu trữ lâu dài hoặc truyền tải qua các nền tảng khác nhau.

Kiểm soát quyền truy cập chi tiết: Phân quyền cho từng thành viên hoặc nhóm, đồng thời ghi lại lịch sử truy cập để đảm bảo minh bạch.

Tích hợp với CI/CD pipelines: Đảm bảo secrets luôn được mã hóa và sử dụng an toàn trong các quy trình tự động.

Kết luận

Bạn nên mã hóa secrets khi cần đảm bảo an toàn tuyệt đối, đặc biệt trong các môi trường có rủi ro cao hoặc yêu cầu tuân thủ tiêu chuẩn bảo mật. Trong khi đó, kiểm soát quyền truy cập là lựa chọn tối ưu cho các trường hợp tạm thời hoặc môi trường an toàn.

Hãy chia sẻ thêm cách bạn đang quản lý secrets trong các dự án của mình. Bạn thường mã hóa hay chỉ kiểm soát quyền truy cập? Cùng thảo luận nhé!

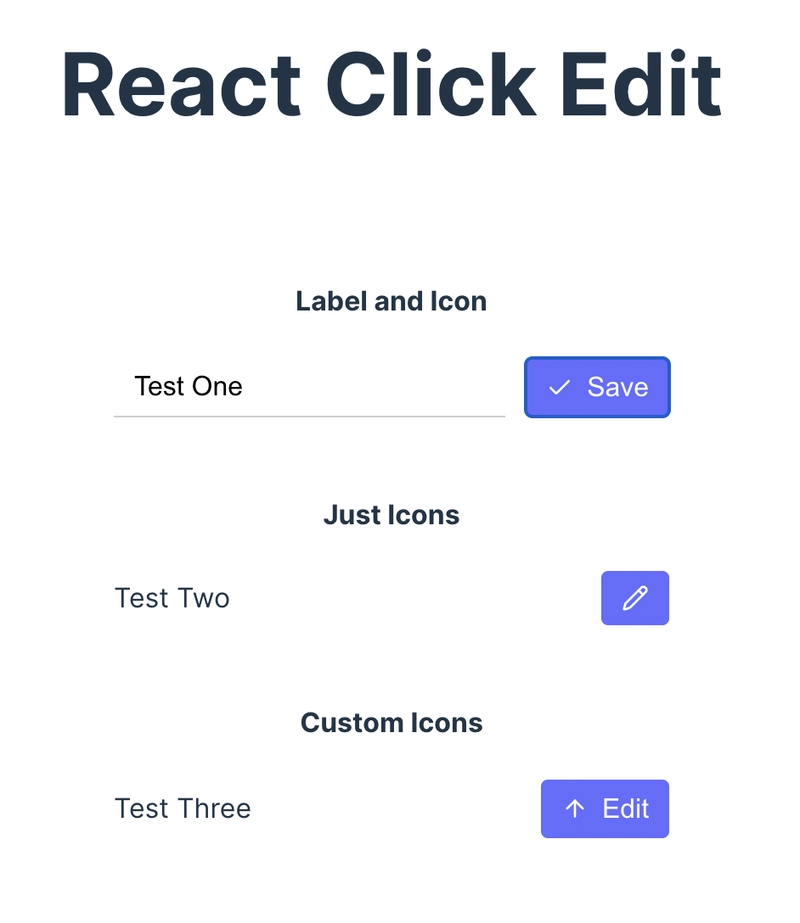

What's Your Reaction?