20 grudnia 2024

◢ #unknownews ◣To ostatnie w tym roku wydanie newslettera. Za tydzień wyjeżdżam i zobaczymy się dopiero w styczniu - Wesołych Świąt!Pomóż dzieciom i zgarnij przy okazji 9 kursów z branży IT - zobacz koniecznie.1) Czy Google karze za treści generowane przez AI? - analiza badańhttps://www.semrush.com/blog/does-google-penalize-ai-content/INFO: Mówi się, że wyszukiwarka Google nie lubi treści generowanych automatycznie, a każdy, kto ich używa, może liczyć na gorsze pozycje w wyniki wyszukiwania. Tylko czy to aby na pewno jest prawda? Badanie przeprowadzono na ponad 20 000 artykułów oraz ankietowano 700 użytkowników platformy Semrush, aby dowiedzieć się, jak w ich przypadku wygląda skuteczność pozycjonowania treści generowanych automatycznie.2) Nowa metoda atakowania kanałów na YouTube - współprace z markamihttps://www.cloudsek.com/blog/how-threat-actors-exploit-brand-collaborations-to-target-popular-youtube-channelsINFO: Agresorzy wpadli na nowy, kreatywny pomysł przejmowania znanych kanałów na YouTube. Oferują im komercyjne współprace, przesyłając przy tym dokumenty takie jak umowy, materiały promocyjne itp. Pliki kierują do zewnętrznych serwisów, gdzie hostowany jest malware. W artykule znajdziesz kompletną analizę tego wektora ataku.3) Nagrania z konferencji CONFidence 2024 (cybersecurity) - 25 filmówhttps://www.youtube.com/playlist?list=PLnKL6-WWWE_VfcqBRC3axs2eddKdNptSxINFO: Confidence to jedna z największych polskich konferencji poświęconych bezpieczeństwu IT, która odbywa się co roku w Krakowie. Właśnie opublikowano nagrania z tegorocznej edycji. Jeśli interesujesz się branżą cybersecurity, to z pewnością znajdziesz tutaj coś dla siebie.4) Raport State of JavaScript - jak wyglądał świat JS w 2024 roku?https://2024.stateofjs.com/en-USINFO: Jak co roku, wraz z raportami o CSS, HTML, HTTP i kilku innych, ukazuje się także raport wykorzystania JavaScriptu na świecie. Jakie frameworki przodowały w mijającym roku? Które biblioteki zyskiwały na popularności, a które odchodziły już w niepamięć? Z jakich narzędzi wspomagających korzystają programiści JS? Mnóstwo ciekawych danych.5) Księżyc i Ziemia - zjawiska fizyczne i jak to wszystko działa razemhttps://ciechanow.ski/moon/INFO: Na blogu Ciechanowskiego (jeśli nie znasz, to warto nadrobić stare artykuły, bo każdy tekst to małe dzieło sztuki) pojawił się nowy wpis na temat Księżyca. Dowiesz się, jak wygląda kwestia orbity Księżyca i co ma wpływ na jej zmianę, poznasz zagadnienie libracji (tam jest R w nazwie!) i zrozumiesz skomplikowane zależności między ciałami niebieskimi. Artykuł, jak wszystkie pozostałe z bloga, jest interaktywny i pozwala na pobawienie się interaktywnymi modelami wizualizującymi omawiane zjawiska. Warto rzucić okiem.6) Czy Youtuberzy używają sprzętu, który polecają? - konkretny przykład (film, 19m)https://www.youtube.com/watch?v=oRtyC0mi5fsINFO: To nie jest film w stylu “demaskujemy youtuberów!”, choć trzeba przyznać, że ma trochę clickbaitowy tytuł. Jeff Geerling, który na swoim kanale pokazuje dziesiątki rozwiązań technologicznych, w tym filmie opowiada, czy faktycznie z nich korzysta, czy może rzucił je w kąt w chwilę po nagraniu nowego filmu. Dzielę się tym filmem, bo po pierwsze jest to całkiem fajny przegląd asortymentu Jeffa, a po drugie uświadamia, które zabawki mogą być warte uwagi, a które to raczej strata czasu.7) IT dla Hospicjum - zgarnij 9 kursów z branży IT [charytatywne]https://asdevops.pl/it-dla-hospicjum/INFO: Przekazując datek na Warszawskie Hospicjum dla Dzieci, możesz w ramach tej akcji zdobyć dostęp do 9 kursów online z branży IT. Ich spis znajdziesz na stronie. Datki przekazujesz wprost na konto hospicjum, bez pośredników. Do organizatorów wysyłasz jedynie potwierdzenie przelewu.8) Dlaczego programiści w Google lubią code review?https://read.engineerscodex.com/p/how-google-takes-the-pain-out-ofINFO: Google'u udało się osiągnąć 97% zadowolenia wśród programistów dzięki narzędziu Critique, które upraszcza proces przeglądania kodu. Oferuje ono wiele funkcji, takich jak zestaw uwag, wizualizacja różnic czy wsparcie AI, co pozwala na szybkie i efektywne przeglądanie zgłoszeń. W artykule omówiono także, jak Critique integruje się z innymi narzędziami Google i jakie zasady przyświecają przeglądom kodu w tej firmie. Wrzucam w ramach inspiracji.9) Apple Watch i współpraca z Androidem? - da się!https://abishekmuthian.com/apple-watch-with-android/INFO: Autor zdecydował się połączyć zegarek od Apple z telefonem z Androidem. Oficjalnie jest to zadanie niewykonalne, ale odpowiednio kombinując i używając rozwiązań open-source, udało się to osiągnąć. Nie obyło się jednak bez posiadania iPhone'a (tylko do wstępnej konfiguracji urządzenia), ale w dalszych krokach nie był on już potrzebny. Nie wszystko działa jak należy, ale smartwatch jest funkcjonalny i da się z niego normalnie korzystać.10) Devin vs. Cursor - który AI coding agent jest lepszy?https://www.builder.io/blog/devin-vs-cursorINFO: Ostatnio Devin stał się publicznie dostępny,

◢ #unknownews ◣

To ostatnie w tym roku wydanie newslettera. Za tydzień wyjeżdżam i zobaczymy się dopiero w styczniu - Wesołych Świąt!

Pomóż dzieciom i zgarnij przy okazji 9 kursów z branży IT - zobacz koniecznie.

1) Czy Google karze za treści generowane przez AI? - analiza badań

https://www.semrush.com/blog/does-google-penalize-ai-content/

INFO: Mówi się, że wyszukiwarka Google nie lubi treści generowanych automatycznie, a każdy, kto ich używa, może liczyć na gorsze pozycje w wyniki wyszukiwania. Tylko czy to aby na pewno jest prawda? Badanie przeprowadzono na ponad 20 000 artykułów oraz ankietowano 700 użytkowników platformy Semrush, aby dowiedzieć się, jak w ich przypadku wygląda skuteczność pozycjonowania treści generowanych automatycznie.

2) Nowa metoda atakowania kanałów na YouTube - współprace z markami

https://www.cloudsek.com/blog/how-threat-actors-exploit-brand-collaborations-to-target-popular-youtube-channels

INFO: Agresorzy wpadli na nowy, kreatywny pomysł przejmowania znanych kanałów na YouTube. Oferują im komercyjne współprace, przesyłając przy tym dokumenty takie jak umowy, materiały promocyjne itp. Pliki kierują do zewnętrznych serwisów, gdzie hostowany jest malware. W artykule znajdziesz kompletną analizę tego wektora ataku.

3) Nagrania z konferencji CONFidence 2024 (cybersecurity) - 25 filmów

https://www.youtube.com/playlist?list=PLnKL6-WWWE_VfcqBRC3axs2eddKdNptSx

INFO: Confidence to jedna z największych polskich konferencji poświęconych bezpieczeństwu IT, która odbywa się co roku w Krakowie. Właśnie opublikowano nagrania z tegorocznej edycji. Jeśli interesujesz się branżą cybersecurity, to z pewnością znajdziesz tutaj coś dla siebie.

4) Raport State of JavaScript - jak wyglądał świat JS w 2024 roku?

https://2024.stateofjs.com/en-US

INFO: Jak co roku, wraz z raportami o CSS, HTML, HTTP i kilku innych, ukazuje się także raport wykorzystania JavaScriptu na świecie. Jakie frameworki przodowały w mijającym roku? Które biblioteki zyskiwały na popularności, a które odchodziły już w niepamięć? Z jakich narzędzi wspomagających korzystają programiści JS? Mnóstwo ciekawych danych.

5) Księżyc i Ziemia - zjawiska fizyczne i jak to wszystko działa razem

https://ciechanow.ski/moon/

INFO: Na blogu Ciechanowskiego (jeśli nie znasz, to warto nadrobić stare artykuły, bo każdy tekst to małe dzieło sztuki) pojawił się nowy wpis na temat Księżyca. Dowiesz się, jak wygląda kwestia orbity Księżyca i co ma wpływ na jej zmianę, poznasz zagadnienie libracji (tam jest R w nazwie!) i zrozumiesz skomplikowane zależności między ciałami niebieskimi. Artykuł, jak wszystkie pozostałe z bloga, jest interaktywny i pozwala na pobawienie się interaktywnymi modelami wizualizującymi omawiane zjawiska. Warto rzucić okiem.

6) Czy Youtuberzy używają sprzętu, który polecają? - konkretny przykład (film, 19m)

https://www.youtube.com/watch?v=oRtyC0mi5fs

INFO: To nie jest film w stylu “demaskujemy youtuberów!”, choć trzeba przyznać, że ma trochę clickbaitowy tytuł. Jeff Geerling, który na swoim kanale pokazuje dziesiątki rozwiązań technologicznych, w tym filmie opowiada, czy faktycznie z nich korzysta, czy może rzucił je w kąt w chwilę po nagraniu nowego filmu. Dzielę się tym filmem, bo po pierwsze jest to całkiem fajny przegląd asortymentu Jeffa, a po drugie uświadamia, które zabawki mogą być warte uwagi, a które to raczej strata czasu.

7) IT dla Hospicjum - zgarnij 9 kursów z branży IT [charytatywne]

https://asdevops.pl/it-dla-hospicjum/

INFO: Przekazując datek na Warszawskie Hospicjum dla Dzieci, możesz w ramach tej akcji zdobyć dostęp do 9 kursów online z branży IT. Ich spis znajdziesz na stronie. Datki przekazujesz wprost na konto hospicjum, bez pośredników. Do organizatorów wysyłasz jedynie potwierdzenie przelewu.

8) Dlaczego programiści w Google lubią code review?

https://read.engineerscodex.com/p/how-google-takes-the-pain-out-of

INFO: Google'u udało się osiągnąć 97% zadowolenia wśród programistów dzięki narzędziu Critique, które upraszcza proces przeglądania kodu. Oferuje ono wiele funkcji, takich jak zestaw uwag, wizualizacja różnic czy wsparcie AI, co pozwala na szybkie i efektywne przeglądanie zgłoszeń. W artykule omówiono także, jak Critique integruje się z innymi narzędziami Google i jakie zasady przyświecają przeglądom kodu w tej firmie. Wrzucam w ramach inspiracji.

9) Apple Watch i współpraca z Androidem? - da się!

https://abishekmuthian.com/apple-watch-with-android/

INFO: Autor zdecydował się połączyć zegarek od Apple z telefonem z Androidem. Oficjalnie jest to zadanie niewykonalne, ale odpowiednio kombinując i używając rozwiązań open-source, udało się to osiągnąć. Nie obyło się jednak bez posiadania iPhone'a (tylko do wstępnej konfiguracji urządzenia), ale w dalszych krokach nie był on już potrzebny. Nie wszystko działa jak należy, ale smartwatch jest funkcjonalny i da się z niego normalnie korzystać.

10) Devin vs. Cursor - który AI coding agent jest lepszy?

https://www.builder.io/blog/devin-vs-cursor

INFO: Ostatnio Devin stał się publicznie dostępny, ale jego cena sprawia, że niewielu programistów miało okazję osobiście go przetestować. Jak radzi sobie on w porównaniu z 25 razy (!) tańszym Cursorem? Zobacz subiektywne porównanie obu tych rozwiązań.

11) Z jakim akcentem mówisz po angielsku? - sprawdź to

https://start.boldvoice.com/accent-guesser

INFO: Czy brzmisz jak typowy Polak? A może przypominasz trochę Hindusa z helpdesku albo Rosjanina? Dzięki tej aplikacji możesz to sprawdzić. Spróbuj możliwie starannie przeczytać do mikrofonu podany tekst, a automat spróbuje odgadnąć Twój kraj pochodzenia. U mnie wyszło 100% PL, ale zabawa w udawanie innych akcentów też jest fajna ;)

12) Ciemna strona Spotify - artyści-duchy na topowych playlistach?

https://harpers.org/archive/2025/01/the-ghosts-in-the-machine-liz-pelly-spotify-musicians/

INFO: Istnieje szansa, że na listach odtwarzania podpowiadanych Ci przez Spotify pojawiają się artyści, którzy nie istnieją i nie jest to bug, a feature. Niegdyś było to tylko teorią spiskową, że Spotify w ramach cięcia kosztów zastępuje niszowych artystów utworami wygenerowanymi lub nagranymi na zamówienie przez anonimowych twórców, którzy wzięli za to jednorazowe wynagrodzenie. Teraz wiemy już, czym są utwory z puli Perfect Fit Content (PFC) i wiemy także, że edytorzy playlist naprawdę byli zachęcani do praktyk polegających na pozbywaniu się z nich niezależnych twórców i zastępowania ich tańszymi treściami.

13) Wzorzec Circuit Breaker w obsłudze problemów biznesowych na platformie Allegro

https://blog.allegro.tech/2024/12/circuitbreaker-not-only-for-http-calls.html

INFO: Circuit Breaker to wzorzec projektowy chroniący systemy przed kaskadowymi awariami. Artykuł opisuje zastosowanie go do rozwiązywania problemów biznesowych na przykładzie obsługi płatności w Allegro. Wykorzystano tutaj bibliotekę Resilience4j. Dzięki temu podejściu, przy pomocy zaledwie około 70 linii kodu, udało się znacznie poprawić czas reakcji na awarie, przekierowując użytkowników do działających dostawców płatności i zautomatyzować proces wyłączania niesprawnych metod.

14) Garść mniej znanych narzędzi Kubernetes, które warto poznać

https://itnext.io/10-essential-kubernetes-tools-you-didnt-know-you-needed-06954251d845

INFO: Z okazji 10-lecia Kubernetes, autorzy artykułu prezentują dziesięć narzędzi, które mogą znacząco usprawnić pracę z tą platformą. Od popularnego Popeye, który pomaga wykrywać problemy w konfiguracji klastrów, po Kubeshark, który analizuje ruch sieciowy w klastrze, każde z tych narzędzi oferuje dodatkowe zalety niekoniecznie znane większości użytkowników.

15) Udawane przyciski w HTML i ich wpływ na dostępność

https://htmhell.dev/adventcalendar/2024/15/

INFO: Autor analizuje problematyczne aspekty zamiany elementów HTML typu div w coś, co wizualnie przypomina przycisk, ale nie spełnia jego funkcji w kontekście dostępności. Artykuł wyjaśnia, dlaczego takie podejście jest szkodliwe, jakie problemy rodzi dla osób korzystających z technologii asystujących i przedstawia krok po kroku, jak poprawnie tworzyć dostępne przyciski.

16) Nowoczesne jednolinijkowe usprawnienia w CSS

https://moderncss.dev/12-modern-css-one-line-upgrades/

INFO: W nowoczesnym CSS-ie istnieje sporo właściwości, które można aktywować za pomocą dosłownie jednej linii kodu, a które mogą zdziałać cuda. Autorka przedstawia 12 takich sztuczek, które jej zdaniem są przydatne, działają w każdej współczesnej przeglądarce i redukują zarazem konieczność używania JavaScriptu do poprawy wyglądu aplikacji.

17) Przegląd nowoczesnych architektur frontendowych

https://blog.meetbrackets.com/architectures-of-modern-front-end-applications-8859dfe6c12e

INFO: Artykuł analizuje różne podejścia do architektury frontendowej, w tym klasyczne, modularne oraz Feature Sliced Design (FSD), skupiając się na elastyczności, skalowalności i łatwości utrzymania każdego z tych podejść. Warto rzucić uwagę, jeśli siedzisz w świecie frontendowym, a te architektury nic Ci nie mówią.

18) Raport Facebooka o ocenie jego wpływu na społeczeństwo - co ujawnia?

https://panoptykon.org/obowiazkowe-oceny-ryzyka-VLOP-facebook

INFO: Według nowych wytycznych Unii Europejskiej platformy internetowe o dużym zasięgu (tzw. VLOP) muszą cyklicznie przeprowadzać “oceny ryzyka systemowego”, czyli wspominać o swoim wpływie na zdrowie, prawa człowieka, demokrację itp. Właśnie opublikowano pierwszy taki raport, a zespół Fundacji Panoptykon postanowił go przeanalizować. Co z niego wynika i jakie kroki podjęła firma Meta, aby ograniczyć swój negatywny wpływ na społeczeństwo? O tym w artykule.

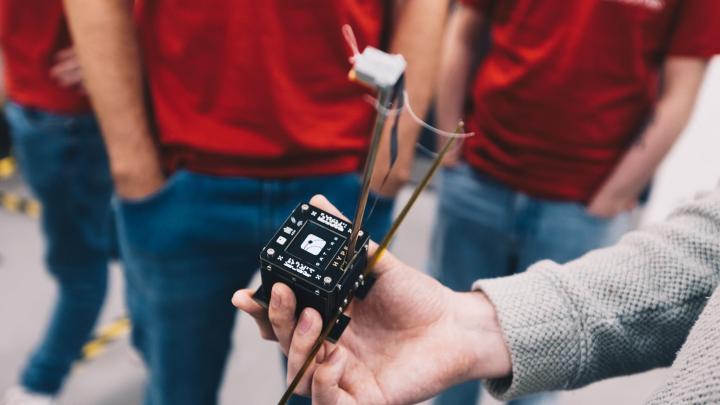

19) Zbudowałem mojego pierwszego, rysującego robota - dla początkujących

https://github.com/Robertleoj/pen_plotter_robot/blob/main/story.md

INFO: Autor, pracujący jako programista odpowiedzialny za kwestię rozpoznawania obrazu w firmie, postanowił wykorzystać swoje umiejętności i zbudować po godzinach pracy robota, który rysuje na kartce to, co on narysuje palcem w powietrzu, przed kamerą. Jedyny problem polegał na tym, że autor nie za bardzo umie budować roboty. W artykule opisuje on swoje podejście do tego zadania, wybór odpowiednich podzespołów i trudności, które napotkał w trakcie realizowania projektu. Nie jest to tutorial, a bardziej case-study.

20) Zasady kryptografii według australijskiego rządowego zespołu cybersecurity

https://www.cyber.gov.au/resources-business-and-government/essential-cyber-security/ism/cyber-security-guidelines/guidelines-cryptography

INFO: Zespół od cybersec z Australii opublikował kilka dni temu swoje rekomendacje bezpieczeństwa związane z używaniem kryptografii. Wspominają, jakich algorytmów szyfrowania należy używać, które algorytmy haszowania są rekomendowane, jak zabezpieczać komputery, a nawet jak poprawnie skonfigurować SSH na serwerze. Mało zachęcająca do czytania forma dokumentu, ale jeśli np. planujesz stworzyć politykę bezpieczeństwa w swojej firmie, to ten dokument może być jedną z inspiracji.

21) Programy terminalowe przestrzegają pewnych wspólnych zasad - jakich?

https://jvns.ca/blog/2024/11/26/terminal-rules/

INFO: Autorka omawia zaskakująco spójną konwencję zachowania programów terminalowych, mimo że nie istnieją żadne formalne standardy dotyczące tego, jak mają one działać. Warto poznać te umowne zasady, aby wiedzieć, czego możesz się spodziewać przy pracy z nowymi aplikacjami. Istnieje szansa, że ułatwi Ci to pracę w terminalu. Pamiętaj tylko, że opisywane zachowania są prawdziwe w większości, ale nie we wszystkich aplikacjach.

22) Lista 10 rzeczy, których żałuję, że nie wiedziałem o React wcześniej

https://www.frontendjoy.com/p/react-like-a-pro-10-things-i-regret-not-knowing-earlier

INFO: Autor artykułu przedstawia dziesięć kluczowych lekcji, które mogą pomóc początkującym programistom uniknąć typowych błędów w pracy z Reactem. Omówione wskazówki obejmują m.in. poprawę wydajności aplikacji za pomocą props.children, rozważne wykorzystanie useRefs i useState, unikanie zbędnych użyć useEffect czy organizację kodu w bardziej wydajny sposób.

23) Dropbox zaoszczędził miliony dzięki zbudowaniu własnego Load Balancera - jak i dlaczego?

https://newsletter.betterstack.com/p/how-dropbox-saved-millions-of-dollars

INFO: Dropbox opracował własny load balancer o nazwie RobinHood, aby efektywnie zarządzać różnorodnością sprzętową swoich serwerów i zredukować powstające przeciążenia. Co odróżnia ich rozwiązanie od klasycznych systemów rozrzucających ruch po serwerach? Tego dowiesz się z artykułu. Wrzucam jako inspirację przy planowaniu własnej infrastruktury.

24) Problematyczny soft delete w bazach danych - alternatywne podejścia

https://www.cultured.systems/2024/04/24/Soft-delete/

INFO: Soft delete polega na oznaczaniu rekordów jako usuniętych przy zachowaniu ich w bazie, co może prowadzić do licznych problemów z integralnością danych i z podniesieniem złożoności zapytań do bazy. Istnieje przynajmniej kilka alternatywnych podejść do usuwania danych, które rozwiązują wspomniane problemy. Każde z podejść ma oczywiście swoje wady i zalety, które warto poznać.

25) Nie testuj szczegółów implementacyjnych w JavaScript

https://gomakethings.com/dont-test-implementation-details/

INFO: Piszesz testy dla aplikacji stworzonej w JS, ale pytanie, co i jak bardzo dokładnie warto objąć tymi testami? Autor wyjaśnia, dlaczego ważniejsze jest testowanie zewnętrznych zachowań mechanizmów, a nie konkretnych implementacji w kodzie, aby uniknąć tworzenia kruchych testów, które często będzie trzeba poprawiać czy nawet przepisywać od nowa.

26) Dlaczego @import w CSS nie jest aż tak zły, jak się uważa

https://fullystacked.net/css-import/

INFO: Pomimo powszechnych przekonań, że używanie @import w CSS wpływa negatywnie na wydajność aplikacji, posiada on kilka zastosowań, w których jest niemal niezastąpiony. Z artykułu dowiesz się, o jakich sytuacjach mowa, kiedy możesz zastosować importy w słusznym celu oraz jak to zrobić. Sprytne zastosowanie wspomnianej instrukcji może bardzo uprościć strukturę CSS w Twojej aplikacji.

27) Twoje standardy są zbyt niskie? - jak i dlaczego warto podnosić poprzeczkę

https://newsletter.weskao.com/p/raise-the-bar

INFO: Każdy lider powinien dążyć do podnoszenia standardów, by poprawić jakość wykonywanej pracy i efektywność zespołu. Tylko jak to zrobić, aby nie popadać w skrajności? Artykuł między innymi przedstawia różnice między zespołami, które stawiają na innowacyjność i wysoką jakość, a tymi, które zadowalają się przeciętnymi wynikami.

28) Serwery proxy w Twojej infrastrukturze - dlaczego ich potrzebujesz

https://betterengineers.substack.com/p/deep-drive-into-reverse-proxy-forward

INFO: Autor omawia, czym są popularne serwery forward proxy, reverse proxy i database proxy, dlaczego się je stosuje i jakie dają one benefity. Jeśli interesuje Cię tematyka nowoczesnych architektur IT zoptymalizowanych na wydajność i bezpieczeństwo, to warto rozbudować swoją wiedzę o zagadnienia związane z serwerami proxy.

29) Wzorzec projektowy Object Pool - czym jest i do czego może Ci się przydać?

https://devszczepaniak.pl/wzorzec-projektowy-object-pool/

INFO: Wzorzec Object Pool to rozwiązanie, które pomoże Ci zoptymalizować zarządzanie zasobami w aplikacji. Jest szczególnie przydatny, gdy tworzenie obiektów jest czasochłonne lub gdy chcemy ograniczyć liczbę tych obiektów, jak np. w przypadku połączeń do bazy danych czy przy wykorzystaniu socketów sieciowych. W artykule znajdziesz przykład implementacji omawianego wzorca i opis potencjalnych problemów z nim związanych.

30) GitHub Copilot jest dostępny za darmo - z ograniczeniami

https://github.blog/news-insights/product-news/github-copilot-in-vscode-free/

INFO: GitHub wprowadził darmowy dostęp do Copilota w Visual Studio Code dla wszystkich swoich zarejestrowanych użytkowników. Możesz wykorzystać do 2000 uzupełnień kodu miesięcznie, co powinno wystarczyć przy hobbystycznych zastosowaniach. Nowa oferta obejmuje także wybór pomiędzy modelami Claude 3.5 Sonnet od Anthropica i GPT-4o od OpenAI. Jeśli jeszcze nie testowałeś Copilota, to teraz jest ku temu całkiem dobra (darmowa) okazja.

31) Docker vs Kubernetes - różnice między kontenerami a podami

https://labs.iximiuz.com/tutorials/containers-vs-pods

INFO: Kontenery Dockerowe i pody Kubernetesa to kluczowe elementy we współczesnych rozwiązaniach chmurowych. Choć oba pojęcia dotyczą konteneryzacji, różnią się w podejściu do uruchamiania aplikacji - podczas gdy Docker skupia się na pojedynczym procesie na kontener, Kubernetes wprowadza ideę podów jako grupy współdziałających kontenerów. Artykuł omawia szczegóły implementacyjne i różnice między tymi dwoma podejściami. Jeśli pracujesz z tymi technologiami lub stoisz przed wyborem jednej z nich, to warto zrozumieć, jak one działają pod spodem.

32) MarkItDown - narzędzie do konwersji dokumentów na Markdown

https://github.com/microsoft/markitdown

INFO: To rozwiązanie stworzone przez firmę Microsoft. Pozwala ono przerobić dokumenty z plików Worda, Excela, PowerPointa, PDF-ów itp. na pliki tekstowe z formatowaniem Markdown. Może Ci się ono przydać przy pisaniu automatyzacji wyciągającej dane ze wspomnianych formatów. Jeśli pracujesz z LLM-ami, to także możesz wykorzystać MarkItDown do przygotowania dla nich wersji pliku, którą mogą zrozumieć.

== LINKI TYLKO DLA PATRONÓW ==

33) Analiza statyczna aplikacji na Androida - dla początkujących

https://uw7.org/un_e95dfaca8637e

INFO: Analiza statyczna jest kluczową metodą identyfikacji podatności aplikacji bez konieczności ich uruchamiania. Pozwala na wykrycie podatności, takich jak m.in. SQL injection czy zahardcodowane sekrety w kodzie. Artykuł omawia narzędzia takie jak APKTool, MobSF, Dex2Jar, czy Ghidra oraz ich zastosowanie w praktycznych scenariuszach analizowania aplikacji. To wstęp do tematu dla początkujących.

34) Omijanie popularnych Web Application Firewalli - jak to zrobić?

https://uw7.org/un_c9e14b98022b4

INFO: Artykuł to przewodnik po metodach obejścia reguł związanych z SQL Injection i Cross-Site Scripting w popularnych Web Application Firewallach, tych oferowanych przez Microsoft Azure, Amazon Cloudfront, Oracle, Cisco, Cloudflare i kilku innych. Autor przedstawia różne podejścia do obchodzenia zabezpieczeń, które mogą Ci się przydać, jeśli zawodowo zajmujesz się kwestiami bezpieczeństwa webowego.